| ホーム > Global Perspective 2013 > |

| 2013年8月30日掲載 |

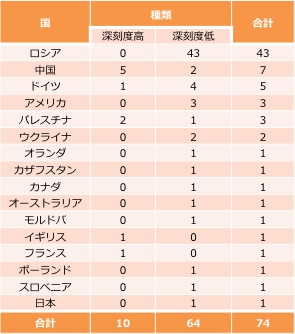

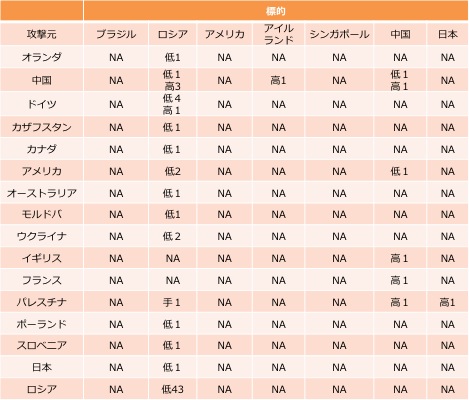

2013年8月27日、トレンドマイクロは水道や電力などのライフラインや工場などの設備を管理する産業制御システムへのサイバー攻撃の実態を独自に調べた報告書「産業制御システムへのサイバー攻撃 実態調査レポート第二弾」を公開した(※1)。産業制御システムにおけるサイバーリスクが深刻化していると指摘している。 産業制御システムへのサイバー攻撃トレンドマイクロはレポートによると確認されたサイバー攻撃の発信元としては、ロシアが43件と最も多く、中国7件、ドイツ5件。同社が危険度の高い攻撃とする区分けでは、中国からの5件、パレスチナ自治区の2件、ドイツ・イギリス・フランスから1件ずつ。攻撃を受けた国別では、ロシアに向けた攻撃が66件、次いで中国6件、日本、アイルランド1件となった。 2013年3月からの3カ月間に調査を実施。水道設備のインフラ制御システムに見せかけた「おとりシステム」を、日本を含む8カ国12カ所で、ポンプ圧や水温などの設定を改変、最終的にシステム操業の不正停止を意図するサイバー攻撃活動を監視、攻撃特性を分析した。 (表1)攻撃元と種類別内訳

(出典:トレンドマイクロ資料p17 を元に筆者作成) (表2)サイバー攻撃全体の相関図

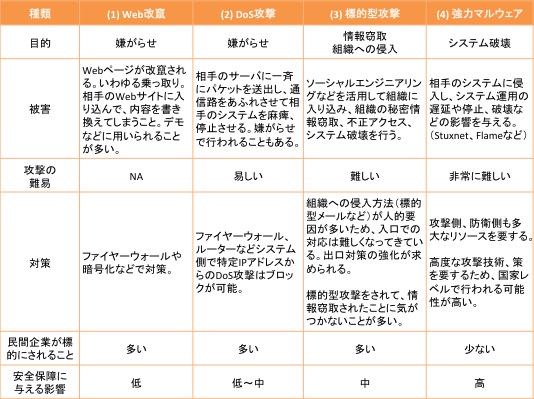

(出典:トレンドマイクロ資料P.27 を元に筆者作成) サイバー攻撃に対する日米協力2013年8月18日の時事通信に「サイバー攻撃、安保条約適用も=憲法改正は近隣配慮を−前米国防次官」というオバマ米政権1期目で国防総省ナンバー3の政策担当次官を務めたミシェル・フロノイ氏へのインタビュー記事が掲載されていた(※2)。短い記事なので以下に引用する(下線は筆者)。 オバマ米政権1期目で国防総省ナンバー3の政策担当次官を務めたミシェル・フロノイ氏は18日(2013年8月18日)までに、時事通信のインタビューに応じ、日本を含む同盟国へのサイバー攻撃について、物理的被害をもたらす場合は、安保条約で定められた防衛義務の「適用対象になる」との見解を表明した。(中略) サイバー攻撃による「システム破壊」の恐怖を知っているアメリカフロノイ氏はサイバー問題をめぐる日米協力について「いずれかの国で物理的被害や人命喪失を引き起こすサイバー攻撃が起きれば、相互防衛義務を発動するきっかけになると思う」と述べている。本当にそうなるのだろうか。 サイバー攻撃は大きく以下表1のように分類できるが、同盟国間での相互防衛義務が発動されるのは、物理的被害や人命喪失を引き起こす「システム破壊」に関わるものである。つまり、それ以外のサイバー攻撃については各国の責任で守るべきものなのであろう。特に原子力施設や重要な社会インフラへのサイバー攻撃による「システム破壊」は同氏が指摘するように、物理的被害や人命喪失を引き起こす恐れがある。近年、電力、ガス、水道、鉄道、交通、通信のよう社会を支える重要インフラである制御システムでのセキュリティの脅威が増大している。従来、閉じられた環境で構築、運用されていたため安全と思われていた制御システムにおいて多くのセキュリティインシデント(事件)が発生している。 (表3)主要なサイバー攻撃分類

(筆者作成) アメリカは2010年にイスラエルと協力して、強力マルウェアStuxnetによって、イラン中部ナタンズにある核施設5,000基の遠心分離機のうち1,000基を制御不能に陥らせ、イランの核開発を2〜3年遅らせることに成功したと報じられている(参考レポート)。またアメリカ自身が自国の重要インフラに対して多くのサイバー攻撃を受けていることから、重要インフラへのサイバー攻撃に対する危機感はどこの国よりも強い(参考レポート)。アメリカ自身がサイバー攻撃の被害者であると同時に、イスラエルと協力してイランの核施設を攻撃することによって核開発遅延に成功したと言われる攻撃者側の一面もある。またスノーデン氏がアメリカのサイバー攻撃について暴露していることから、その信憑性はますます高くなった。アメリカは自身が攻撃側と被害者の2つの側面を持っているため、実際に重要インフラへサイバー攻撃をされたら、自国の社会経済や安全保障にどの程度の影響を与えるのかが推測可能なのだろう。 重要インフラへのサイバー攻撃からの防衛は永遠の課題一方で、フロノイ氏は、以下の3項目を述べているが具体的な策は抽象的で見えにくい。

サイバー攻撃に対する協力は「情報共有」はわかりやすいが、「サイバー空間でのルール作り」や「具体的な協力の在り方」は今後日米だけでなく、全世界で共通の課題となる。まずはサイバー攻撃を受けてしまい、システムが破壊された時の対応策を同盟の枠組みの中で検討することが先手だろう。 2013年4月には韓国の原発運営会社である韓国水力原子力は業務用電算システムとインターネットを物理的に完全に分離したと報じられた。サイバー攻撃の脅威から安全性を確保するための措置だと説明した。原発の運営に関与する原発制御システムがインターネット、業務用電算システムとも分離され、USBポートもふさがれて閉鎖システムになった。同社は、電算システムの分離がサイバー攻撃からシステムを保護する一番安全な方式だと述べている(※3)。 サイバー攻撃はシステムの脆弱性を突いて攻撃を仕掛けてくるものだから、完全に閉鎖して外部と接続しないことは確かに安全かもしれないが、全ての国家のあらゆるインフラがそのような対応が可能であることはない。また閉鎖システムとはいえ、情報通信システムは何かしらの脆弱性を抱えている。そして、重要インフラの運用が情報通信技術に依拠している限りにおいては、サイバー攻撃からの防衛は課題である。そしてそこに国家間関係はどのように関与していくのか、検討しなければならない項目はたくさんあり過ぎる。 *本情報は2013年8月29日時点のものである。 ※1 トレンドマイクロ(2013)「産業制御システムへのサイバー攻撃実態調査レポート」 ※2 時事通信社(2013年8月18日)「サイバー攻撃、安保条約適用も=憲法改正は近隣配慮を−前米国防次官」 ※3 「サイバー攻撃警戒で 韓国の全原発のインターネット接続が切断」http://japanese.ruvr.ru/2013_04_14/110750047/ |

| ▲このページのトップへ

|

| InfoComニューズレター |

| Copyright© 情報通信総合研究所. 当サイト内に掲載されたすべての内容について、無断転載、複製、複写、盗用を禁じます。 InfoComニューズレターを書籍・雑誌等でご紹介いただく場合は、あらかじめ編集室へご連絡ください。 |