貿易戦争と企業の機密情報を狙うサイバー攻撃

企業を標的とするサイバー攻撃は増加傾向にあり、最近でも企業の持つ機密情報を狙ったとみられるサイバー攻撃が多発している。世界各地で経済摩擦が生じている昨今だが、それとも密接な関係がありそうだ。本稿では、大手IT企業が標的となったサイバー攻撃の背景を探る。

世界の大手IT企業がサイバースパイの被害に

2019年6月末の報道によれば、身元不明のサイバー犯罪者が複数の企業のネットワークに侵入し、ビジネス上の機密情報を窃取したという。被害に遭ったのは、Ericsson、Hewlett Packard Enterprise、IBM、富士通、Tata Consultancy Services、NTTデータ、Dimension Data、DXC Technologyなど、日系を含む世界各国の大手IT企業だという。これらは直接的な被害を受けた企業だが、サプライチェーン上で関与する企業も間接的に被害を受けている。例えば、米国海軍から艦船の建造を受託しているHuntington Ingalls Industriesは、これらの企業と取引関係にあったため、間接的に被害を受けたという。

この一連のサイバー犯罪には、西側諸国に属する企業を標的としているという特徴があると報じられている。資本主義陣営の国々は中国の関与を疑っているが、中国側はこれを明確に否定している。誰が黒幕かはともかくとして、このサイバー犯罪については、経済的利益の追求という野心が色濃く滲み出ているように思われる。というのも、ビジネス上の機密情報とはすなわち知的財産であり、換金性が高いからだ。それが特許であればすぐに競争力のある製品を作ることができ、それが取引先やユーザーのデータであれば市場戦略の立案やマーケティングなどに利用することができるだろう。

猛威を振るうクラウドホッパー

今回の一連のサイバー犯罪には、クラウドホッパーと呼ばれる手法が使われていると指摘されている。クラウドホッパーとは端的に言えば、まずマネージド・サービス・プロバイダー(MSP)のネットワークに侵入し、それを踏み台にする形で、当該クラウドを利用している企業のネットワークに侵入するという手法だ。つまり、サイバー犯罪者はクラウド上に存在する任意のMSPのネットワークに一度侵入できさえすれば、派生的に多数の企業のネットワークへの侵入が可能になるということだ。

例えば、2019年初頭に共通系業務のSaaSを提供するノルウェーのVismaという企業が実際にクラウドホッパーによるネットワークへの侵入を受けた。最初の侵入経路は明らかになっていないものの、おそらくは小規模なMSPだったのではないかと思われる。GoogleやAmazonをはじめとするクラウド大手はサイバーセキュリティに巨額を投資しており、高い堅牢性を持っていることから、そこが事の発端になるとは考えにくい。なお、幸いにも、Vismaは脅威を迅速に検知できたため、実害はなかったという。

しかし、クラウドホッパーは決して最新の手口ではなく、遅くとも2010年代前半には既に被害が確認されている。この手法を使う主体としてはAPT10というサイバー犯罪者グループが著名だ。APT10は活動時間帯、利用しているインフラ、標的とする企業や組織などの傾向や情況証拠から、中国が関与しているとも言われている。冒頭の一連のサイバー犯罪についても、APT10によるものだとの指摘がある。

企業のシステムやデータに関しては、クラウドへの移行がますます進んでいる。システムやデータが閉域網の中にある限り、内部犯行でなければ窃取は困難だ。しかし、皮肉なことに、インターネットを経由するクラウドにあるシステムやデータはサイバー犯罪者にとってより手の届きやすいものになっている。クラウド化は大きなメリットをもたらす一方、その裏返しとしてこのようなリスクも生んでいる。また、サプライチェーンのグローバル化が進展していることもクラウドホッパーを助長する要因の一つになっているだろう。

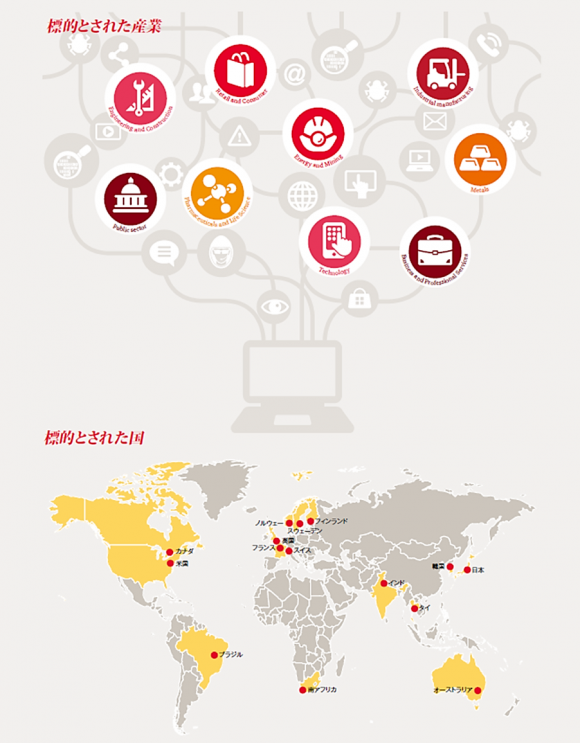

【図1】APT10によるクラウドホッパー

(出典:PwC “Operation Cloud Hopper”)

貿易戦争でサイバー犯罪者の視線が集まる企業データ

海外のある調査によれば、クラウドホッパーという手法は最近、爆発的に増加しているという。企業の機密情報をデジタル的に窃取するというサイバー犯罪は、機密情報を抱える企業の半植民地化を伴う。ここで言う「半植民地」とは、特定国の影響下にあるサイバー犯罪者が何らかの形で一定程度のシステムを操作することのできる企業のことを指す。サイバー犯罪は発生したとしても必ずしもすぐに検知されるわけではないため、システムがクラックされたままの状態で営業を続けている企業は知らぬ間に「半植民地」にされているということだ。

最近の世界情勢は事態が流動的だが、それに対する反応としてサイバー攻撃が劇的に増加しているとすれば非常に皮肉なことだ。貿易戦争の終着点がどこであれ、サイバー攻撃が沈静化するということは極めて考えにくいため、いつの間にか企業の半植民地化が浸透しているという危険性は拭い切れない。中国の通信機器大手であるHuawei(華為技術)を巡っては、米国は5G市場からの締め出し、部材の禁輸、エンジニアとの接触制限などの措置を政策として講じてきた。日韓間でも2019年7月、日本政府が半導体素材の対韓輸出規制を強化し、韓国政府が世界貿易機関(WTO)で撤回を求めるといった応酬があった。決して肯定するつもりも黙認するつもりもないが、必要な情報やパーツを得るための正当な手段を封じられるとなれば、窮地を脱するためにそれ以外の手段に訴えるようになっても不思議ではない。

※この記事は会員サービス「InfoCom T&S」より一部無料で公開しているものです。

調査研究、委託調査等に関するご相談やICRのサービスに関するご質問などお気軽にお問い合わせください。

ICTに関わる調査研究のご依頼はこちら関連キーワード

小川 敦の記事

関連記事

-

デジタル技術を活用したウェルビーイング(Well-being)の向上

- WTR No441(2026年1月号)

- ヘルスケア・医療

- 日本

-

世界の街角から:豪州 ウルル・シドニー ~大自然と歴史を感じる

- WTR No441(2026年1月号)

- オーストラリア

- 世界の街角から

-

通信事業者は6Gをスマートパイプへのチャンスに

- 5G/6G

- AI・人工知能

- ICR Insight

- WTR No441(2026年1月号)

- モバイル通信事業者(国内)

- モバイル通信事業者(海外)

-

中国におけるロボット産業の進展

- WTR No441(2026年1月号)

- ロボット

- 中国

-

ポイント経済圏事業者の2026年戦略アジェンダ 〜消費者の利用実態調査より〜

- WTR No441(2026年1月号)

- ポイントビジネス

- 日本

- 経済

- 金融

InfoCom T&S World Trend Report 年月別レポート一覧

ランキング

- 最新

- 週間

- 月間

- 総合