知られざるダークウェブに広がる深淵

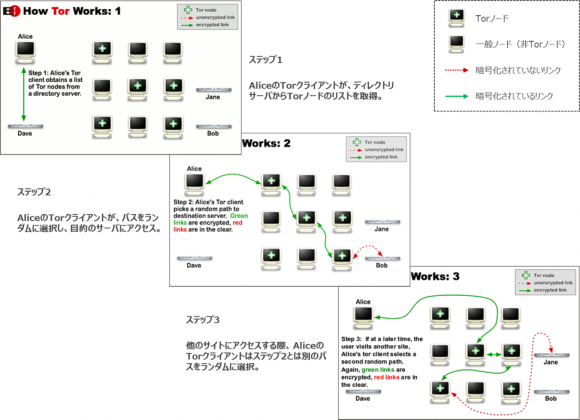

マルウェアや窃取された個人情報などの各種データ、サイバー犯罪を行うための各種ツールなどが売買されているウェブサイトの多くは、ダークウェブと呼ばれるインターネット上の空間にある。このダークウェブにあるウェブサイトはGoogleなどの普通の検索エンジンではヒットしない上、一般的なブラウザーではアクセスすることはできず、閲覧にはTorやI2Pといった特殊なブラウザーを用いる必要がある(図1参照)。ダークウェブにアクセスする過程においては、何重もの認証を経なければならず、インビテーションが必要になる場合も少なくない。これは当局の捜査員などの招かれざる客を排除するためだ。それに類する者だとウェブサイト側に判断された場合には、アクセスを遮断されることもある。

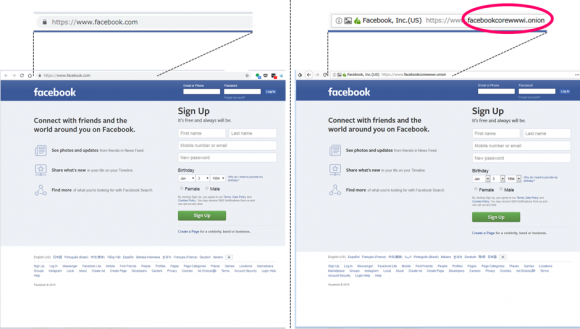

もっとも、ダークウェブそれ自体は違法ではない。ダークウェブにありながら一般と変わらないウェブサイトも多数ある。実際、ダークウェブにはFacebookのウェブサイトもある(図2参照)。中立的に表現すれば、ダークウェブは匿名化技術が高度に施されたウェブサイト群だと説明することができる。しかし、ダークウェブにおいては、一般のウェブサイトでは絶対に見られないような違法取引が平然と行われているのもまた事実だ。これは、民生用に活用すれば原子力と呼ばれる技術が核兵器開発に使われてしまっているのと同じ構図だ。

そのダークウェブでは、手に入らないものはないと言われている。日常のニュースの中でも、ダークウェブが違法薬物取引や殺人依頼などの犯罪の温床になっているというのを耳にすることがある。これらも明らかに深刻な社会問題ではあるが、本稿では個人情報やマルウェアなどサイバーセキュリティに関する項目にフォーカスしてレポートしたい。

インターネットに跋扈するサイバー犯罪

世界の企業によるサイバーセキュリティ支出は既に1,000億ドル程度にも上っており、今後、この規模はさらに増大するというのが大方の見通しだ。サイバーセキュリティ・ソリューション市場というビジネスの観点で見れば、活況を呈していることになるわけだが、その理由の大部分がサイバー犯罪者の暗躍に帰すというのは何とも皮肉なことだ。そのサイバー犯罪者を取り締まる活動は、昨今のサイバー犯罪の著しい増加ぶりを背景として、より強化されるようになってきている。

例えば、欧州刑事警察機構(以下、ユーロポール)は2018年12月、ダークウェブで偽造紙幣を購入したとされる200人超の容疑者を逮捕した。この結果、大量の偽造ユーロ紙幣、違法ドラッグ、銃砲刀剣類、犯罪に使われたPC・スマートフォン、暗号通貨マイニング用ハードウェアなども押収された。この他、違法大麻栽培施設や偽造紙幣印刷施設も発見されたという。

また、ユーロポールは2018年11月にも、密輸品や海賊版コンテンツを流通させていた3万件超のドメインの取り締まりを行っている。これらのドメインでは、密輸品の他、偽造医薬品、映画・TV番組・音楽・ソフトウェアなどの海賊版、偽造家電、盗品などが違法売買されていた。これに伴って2人の容疑者が逮捕され、犯罪行為で得たとみられる合計100万ユーロ超の銀行口座が凍結された。

しかし、このように摘発されるサイバー犯罪者は氷山の一角に過ぎない。ダークウェブにおける違法取引の大半は依然として野放し状態のままである上、新たな違法ウェブサイトも次々と出現している。当然ながら、インターネット上でショッピングする場合には、実物を手に取って見ることができないため、真贋を見極めることがリアルでのショッピングより難しい。偽造品や違法物品・コンテンツを販売しているウェブサイトの中には手口が巧妙なものもあり、公式ストアに掲載しているアプリを購入者とのコンタクト・ポイントにしているなどの場合がある。これらは一見しただけでは判断がつきにくく、注意が必要だ。

ダークウェブにおけるサイバー犯罪の実態

では、ダークウェブで策動するサイバー犯罪の実態とはどのようなものなのだろうか。

ダークウェブでは、実に大量の各種データが売買されている。例えば、クレジットカード情報は20ドル/件前後、氏名・住所・社会保障番号・生年月日・電話番号・学歴・勤務先・クレジットカードの利用履歴といった個人を特定できる一連の情報は100ドル/件前後で販売されている。SNSアカウントは1,000件で10ドル程度が相場だ。これらはそのままで「利用可能な」プロダクトだ。購入者はこれらの「材料」を仕入れて「料理」に加工し、自らの目的を果たそうとするわけだ。

一方、ダークウェブでは、このようなプロダクトを仕入れるためのサービスも提供されている。例えば、ステガノグラフィ(あるデータを別のデータの中に埋め込むデータ隠蔽技術)の手法を駆使して開発された、パスワードを窃取するソフトウェアは50ドル程度で入手可能だ。また、コードサイニング証明書は1,000ドル前後で販売されている。この他、各種証明書類を偽造するためのテンプレートも50ドル前後で販売されている。

さらに、ダークウェブでは、サイバー攻撃を発注することもできる。例えば、DDoS攻撃なら10ドル/時間、RDP攻撃なら10ドル/月といった具合だ。このような言わばCyberattack-as-a-Serviceとも呼べるようなサービスを提供している業者が多数存在しているため、サイバー攻撃を企図した人物が相応の技術力を持っていなくても、このようなサービスを利用することで実際にサイバー攻撃を行うことができてしまう環境がすぐそばにある。

中には、マルウェアのソースコードと共にアフターサポートサービスをセットにして提供している業者もいる。ソースコードを提供するという形式であれば、販売した時点で当該マルウェアは購入者のものになり、業者は開発したマルウェアを自ら使うのではなく購入者をサポートするだけになるため、摘発リスクを軽減させることができる。具体的には、ソースコードのアップデート、トラブルシューティング、各種設定、実装に関するアドバイスなどがアフターサポートサービスとして提供されている。これには、安全にビジネスを運営していくためのある種のリスク戦略という側面があると言える。この他、サイバー犯罪に手を染めようとしている予備軍を対象にしていると思われるチュートリアルの類を販売している業者もいる。

Cyberattack-as-a-Service

一部の有能なサイバー犯罪者はダークウェブ上で強力な「ブランド」を形成するに至り、他のサイバー犯罪者を支援するようなビジネスに乗り出している。自らの手を下さずとも、他のサイバー犯罪者にソースコードやアドバイスを提供することにより、マルウェアの拡散力が高まり、標的となる企業や個人にはオペレーション的にも金額的にも大きなセキュリティ被害がもたらされることになる。ダークウェブ上の業者にとっては、サイバー犯罪者コミュニティを拡大させ、サイバー犯罪を助長させることも目的の一つだと言える。一般のビジネスと同様、市場のパイと取引先候補を増やすというのは、マーケティングの常套手段だ。

ダークウェブにおける大きなトレンドとしては、サイバー犯罪者が個人情報やクレジットカード情報などのそのままで利用可能なプロダクトを販売するという比較的単純なモノ売りビジネスは相対的に減ってきていると考えられ、彼らはCyberattack-as-a-Serviceと形容すべきサービスの提供に注力するようになってきていると言える。この点においてもやはり、一般ビジネスのトレンドと符合している。また、上述したような、当局による最近の大規模な取り締まりの影響も少なからずあるだろう。サイバー犯罪者は逮捕されれば生業を失うことになるわけで、あの手この手で回避しようとする性を持つ。

個人情報などの各種データやサイバー犯罪を可能にする各種ツールの販売に加え、Cyberattack-as-a-Serviceなどのダークウェブにおける活動がサイバー犯罪者のビジネスの源泉であり、世界中で起きているサイバー犯罪の元凶と言えるものだ。

まとめ

総じて利潤の追求という点においては、一般ビジネスとダークウェブ上の業者との間に本質的な違いはない。すなわち、事業機会を発掘し、市場に受け入れられるプロダクトやサービスを開発し、適切なチャネルを通じて提供するという一連の営みだ。AmazonなどのEC(電子商取引)やP2Pベースの取引においてもそうであるように、ダークウェブにおいても一目置かれるような業者に対しては賞賛のレビューが付いている。レピュテーションが重要というのは、業界を問わない普遍的事実であるようだ。悪評を流されることはビジネスにとってマイナスであり、詐欺師や信用できない業者として認識され、自らの足場を失うことは避けなければならない。中には、例えば個人情報やクレジットカード情報のサンプルを無償提供し、それらが本物であることを証明しようとする業者もいる。また、既述のとおり、マルウェア販売の場合はアフターサポートサービスとしてコードのアップデート、トラブルシューティング、各種設定、実装に関するアドバイスなどが提供されていることもある。このような商慣習は一般でもよく見られるものだ。

残念ながら、インターネットの一部にダークウェブという光の当たらない暗部が広がっているのは事実だ。しかし、その性質上、実態は一般にほとんど知られていないのが現状だ。サイバー犯罪対策という自衛の意味でもそうだが、好むと好まざるとにかかわらず、現に存在するものをまずは直視して実態を知るということが、これから永久的に続くサイバー世界を生き抜くための糧となるはずだ。

※この記事は会員サービス「InfoCom T&S」より一部無料で公開しているものです。

調査研究、委託調査等に関するご相談やICRのサービスに関するご質問などお気軽にお問い合わせください。

ICTに関わる調査研究のご依頼はこちら関連キーワード

小川 敦の記事

関連記事

InfoCom T&S World Trend Report 年月別レポート一覧

ランキング

- 最新

- 週間

- 月間

- 総合